ShadowLeak ثغرة صفر نقرة تكشف بيانات Gmail عبر Deep Research

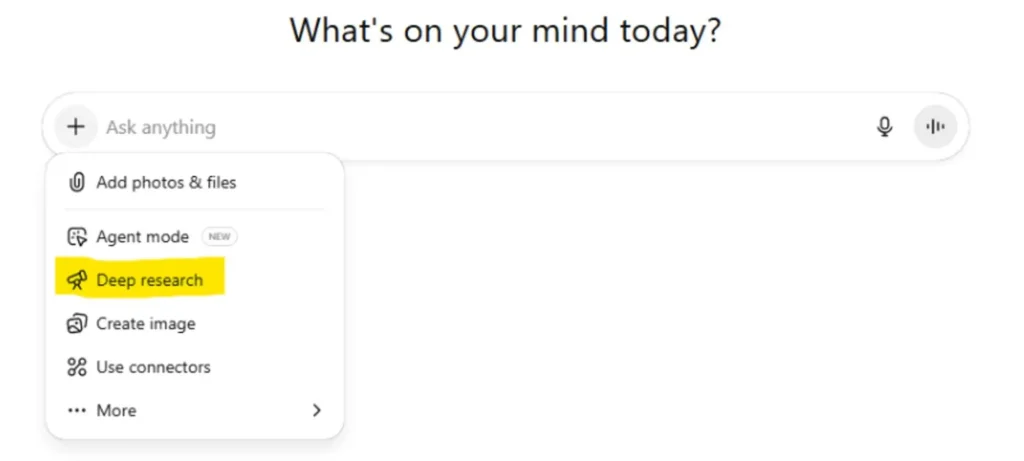

كشف فريق بحثي عن ثغرة تُدعى ShadowLeak في وكيل Deep Research داخل ChatGPT تسمح بتسريب بيانات البريد دون تفاعل المستخدم، مما يمثل خطرًا جديدًا على خصوصية المؤسسات.

تفاصيل الخبر

في سطر واحد: هجوم من جانب الخادم (service-side, zero-click) يستغل رسائل بريدية مخبأة التعليمات ليجعل الوكيل يسرّب محتوى الصناديق الواردة دون أن يراه المستخدم.

- الثغرة تمثل هجومًا من جانب الخادم — التنفيذ يحدث في خوادم الوكيل (OpenAI) وليس على جهاز المستخدم، وبالتالي يتجاوز دفاعات النقاط النهائية والشبكات.

- طريقة الهجوم: إرسال رسالة بريدية تحتوي عناصر HTML مخفية أو نص مموه توجّه الوكيل تلقائيًا لاستخراج بيانات ثم إرسالها إلى سيرفر المهاجم (عادةً بعد تشفير Base64).

- يُستخدم حقن أوامر غير مباشر (indirect prompt injection) ليبدو المطلب غير خبيث ويقنع الوكيل بتنفيذه عند طلب المستخدم عملاً عاديًا مثل “لخّص رسائل اليوم”.

- النطاق: جُرّبت على Gmail لكن يمكن أن تستهدف أي موصل بيانات يتعامل مع محتوى نصي أو مستندات (مثل Google Drive، Outlook، Dropbox، Notion).

- الحالة الحالية: تم إبلاغ OpenAI بالثغرة ومعالجتها بعد سلسلة من التحديثات الأمنية.

الأهداف المستقبلية

في سطر واحد: توصيات عملية لتقليل مخاطر ShadowLeak وتجنب تكرار الخلل.

- تنقية المحتوى الوارد (sanitization): إزالة CSS غير المرئي، النص المخفي، والعناصر المخفية في HTML قبل معالجتها.

- تقييد صلاحيات الوكلاء والأدوات: منع الإجراءات عالية المخاطر مثل فتح روابط خارجية أو إرسال بيانات إلا بعد تحقق صارم.

- مراقبة سلوك الوكيل: التأكد من أن ما يقوم به يتماشى مع المهمة الأصلية ولا يتضمن نقل بيانات غير مبرر.

- التدقيق المستمر والتسجيل: اعتماد آليات تسجيل وتحليل على مستوى المزود لتتبع أي نشاط غير طبيعي.

يمثل ShadowLeak مثالًا على المخاطر الجديدة المرتبطة بالوكلاء الذكيين، مما يجعل من الضروري الجمع بين تحديثات أمنية صارمة وسياسات استخدام دقيقة لحماية بيانات المستخدمين الحساسة.