هجوم Mini Shai-Hulud يخترق حزم npm ويستهدف أدوات ذكاء صناعي

شهدت منظومة تطوير البرمجيات مفتوحة المصدر هجوماً واسعاً بعد زرع كود خبيث داخل حزم npm الخاصة بالوكلاء الذكيين، حيث امتد التأثير إلى أدوات ذكاء اصطناعي كبرى، مع قدرة البرمجية على إعادة تشغيل نفسها داخل بيئات التطوير حتى بعد حذف الحزم المصابة.

تفاصيل الهجوم

أظهر التحقيق أن الهجوم المعروف باسم Mini Shai-Hulud تحول إلى حملة أوسع استهدفت عدة منصات وأدوات تطوير تعتمد على الذكاء الاصطناعي، مع آلية معقدة للبقاء داخل الأنظمة المصابة.

- تم استهداف أكثر من 42 حزمة npm مرتبطة بالوكلاء الذكيين

- امتد الهجوم إلى حزم في PyPI أيضاً

- تأثرت أدوات مثل OpenSearch وMistral AI وGuardrails AI وUiPath

- الكود الخبيث يزرع نفسه داخل إعدادات Claude Code وVS Code

- يعتمد على ملفات مثل .claude/settings.json و.vscode/tasks.json لإعادة التشغيل

- لا يتم إيقافه بالكامل عبر حذف الحزم أو تنفيذ npm uninstall

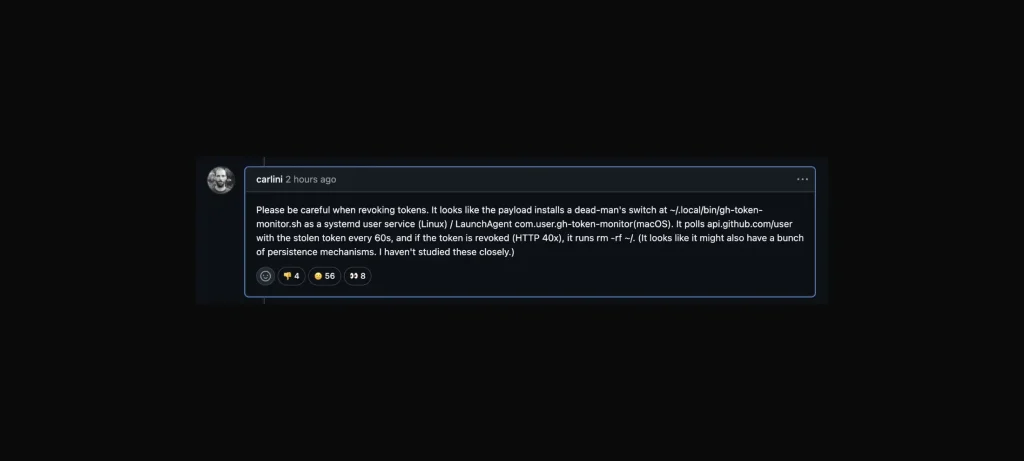

- بعض النسخ تضمنت آليات سرقة رموز GitHub tokens

- تقارير أمنية أشارت إلى إمكانية تنفيذ “dead-man’s switch” يؤدي لتخريب بيانات المستخدم

هذا النوع من الهجمات يُصنف كسلسلة توريد برمجية (Supply Chain Attack)، حيث لا يتم اختراق النظام مباشرة، بل يتم استغلال أدوات موثوقة داخل بيئة التطوير للوصول إلى الأنظمة.

التداعيات المستقبلية

يثير هذا الهجوم مخاوف كبيرة حول أمن أدوات الذكاء الاصطناعي وسلاسل التوريد البرمجية، خصوصاً مع اعتماد المطورين المتزايد على الحزم المفتوحة المصدر.

- تعزيز آليات فحص الحزم قبل النشر والاستخدام

- تطوير أنظمة كشف مبكر للكود الخبيث داخل بيئات التطوير

- تقليل الاعتماد غير المراقب على حزم الطرف الثالث

- تحسين حماية رموز الوصول مثل GitHub tokens

- إعادة تصميم أدوات AI لتكون أقل قابلية للاختراق عبر الإضافات

كما قد يدفع هذا النوع من الهجمات الشركات إلى فرض طبقات أمان إضافية داخل أدوات التطوير نفسها، بدلاً من الاعتماد فقط على فحص الحزم الخارجية.

الخاتمة

يكشف هجوم Mini Shai-Hulud عن هشاشة خطيرة في منظومة البرمجيات الحديثة، ويؤكد أن أمن الذكاء الاصطناعي يبدأ من سلسلة التوريد وليس فقط من النماذج نفسها.