اختراق مهارات OpenClaw يحول وكلاء الذكاء الصناعي لأدوات هجوم

كشف تقرير أمني حديث عن ثغرة خطيرة في منظومة وكلاء الذكاء الاصطناعي، بعدما استُخدمت مهارات برمجية خبيثة لتحويل وكيل OpenClaw إلى قناة غير مباشرة لنشر البرمجيات الضارة، ما أعاد الجدل حول أمن أنظمة الذكاء الاصطناعي المستقلة.

تفاصيل الخبر

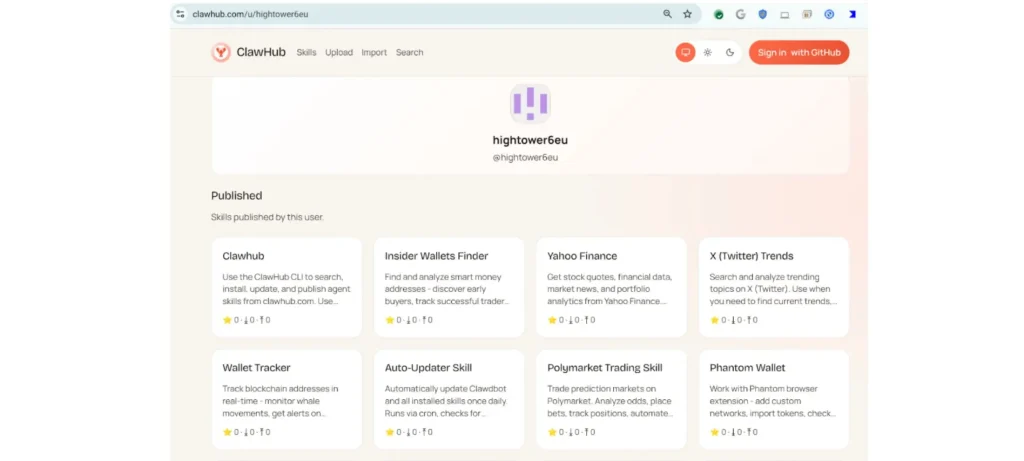

أظهر التحقيق الأمني أن منصة ClawHub، المخصصة لمشاركة مهارات وكيل OpenClaw، تعرضت لاستغلال منظم من قبل مهاجمين قاموا بنشر إضافات تبدو مشروعة لكنها في الواقع تشكل تهديداً أمنياً حقيقياً.

- اكتشاف مئات المهارات المصابة ببرمجيات خبيثة، تم تمريرها على أنها أدوات مفيدة.

- بعض المهارات لم تحتوِ شيفرة ضارة مباشرة، لكنها كانت تُصدر أوامر للوكيل بتحميل وتشغيل ملفات خارجية خبيثة.

- من بين البرمجيات المكتشفة حصان طروادة الشهير Atomic Stealer، الذي يستهدف نظام macOS ويسرق البيانات الحساسة.

- وكيل OpenClaw يعمل محلياً بصلاحيات عالية، تشمل تنفيذ أوامر النظام والتعامل مع الملفات والاتصال بالشبكة، ما جعله هدفاً مغرياً للهجمات.

- موقع VirusTotal رصد أن حساباً واحداً فقط نشر أكثر من 300 مهارة مصابة تحت أسماء أدوات شائعة مثل خدمات مالية أو تطبيقات عمل.

الأهداف المستقبلية

استجابةً للحادثة، أعلن فريق OpenClaw عن خطوات تهدف إلى تعزيز الثقة والأمن في المنصة مستقبلاً.

- شراكة رسمية مع VirusTotal لفحص جميع المهارات تلقائياً قبل نشرها.

- استخدام أداة Code Insight المعتمدة على نموذج Gemini لتحليل السلوك الأمني للمهارات.

- اعتماد المهارات الآمنة تلقائياً، ووضع تحذيرات على المهارات المشبوهة، وحظر الخبيثة فوراً.

- إعادة فحص يومي لجميع المهارات النشطة لضمان عدم ظهور تهديدات جديدة.

- العمل على بناء طبقات أمن متعددة، مع الاعتراف بأن هجمات مثل حقن الأوامر اللغوية ما زالت تمثل تحدياً كبيراً.

تسلط هذه الحادثة الضوء على هشاشة وكلاء الذكاء الاصطناعي ذوي الصلاحيات العالية، وتؤكد أن التطور السريع للذكاء الاصطناعي يجب أن يواكبه استثمار جاد في الأمن، وإلا تحولت الأدوات الذكية إلى مخاطر ذكية.